Usuarios de España, entre los más afectados por las páginas fraudulentas de CAPCHA

Kaspersky ha descubierto una campaña maliciosa que afecta a usuarios de PC con Windows a través de anuncios web que cubren toda la pantalla de forma invisible, redirigiendo a los usuarios a páginas de CAPTCHA o mensajes de error fraudulentos, incitando a descargar programas de robo de datos.

Entre septiembre y octubre de 2024, la telemetría de Kaspersky registró más de 140.000 interacciones con estos anuncios maliciosos, y más de 20.000 usuarios fueron redirigidos a páginas falsas que alojan scripts maliciosos. Los usuarios más afectados procedían de España, Brasil, Italia y Rusia.

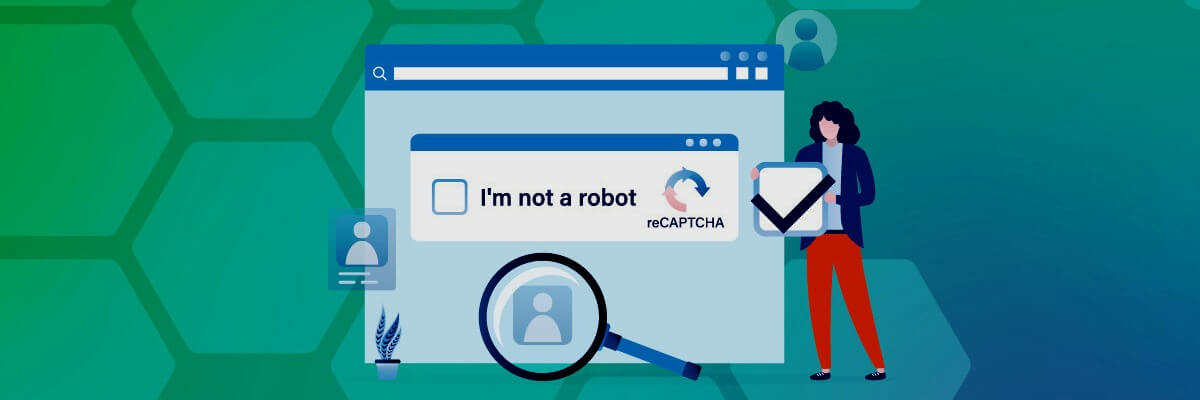

Un CAPTCHA es una medida de seguridad utilizada en páginas web y aplicaciones que verifican si el usuario es humano o un programa automatizado. A principios de este año, se alertaba de ataques que distribuían el robo de datos Lumma mediante CAPTCHAs falsos, dirigidos principalmente a jugadores online. Los usuarios, mientras navegaban en webs de juegos, eran engañados para acceder a anuncios que ocupaban toda la pantalla. A continuación, se les redirigía a una página de CAPTCHA falsa que incluía instrucciones para descargar el malware. Al hacer clic en el botón “No soy un robot”, se copiaba un comando oculto de PowerShell de Windows en el portapapeles del PC del usuario, quien era instruido a pegarlo en el dispositivo y presionar “Enter”, activando así la descarga de Lumma sin saberlo. Este malware buscaba archivos de criptomonedas, cookies y datos de contraseñas en el dispositivo de la víctima, además de visitar varias páginas de comercio electrónico para aumentar su tráfico, generando ganancias extra para los atacantes.

En esta nueva ola de ataques, los analistas de Kaspersky identificaron otro escenario en el cual, en lugar de un CAPTCHA, se muestra un mensaje de error de página web, diseñado para parecerse a un mensaje de servicio en el navegador Chrome. Los atacantes incitan al usuario a “copiar la solución” en la ventana de la terminal (la solución es el mismo comando malicioso de PowerShell descrito anteriormente).

Kaspersky descubrió que esta nueva ola de ataques no solo apunta a jugadores, sino también a otros grupos. Además, se distribuye a través de servicios de intercambio de archivos, aplicaciones web, portales de apuestas, páginas de contenido para adultos, comunidades de anime y otros canales. Los atacantes también utilizan el troyano Amadey. Al igual que Lumma, roba credenciales de navegadores populares y carteras de criptomonedas, pero también puede tomar capturas de pantalla, obtener credenciales para servicios de acceso remoto y descargar una herramienta de este tipo en el dispositivo de la víctima, lo que permite a los actores maliciosos a obtener vía libre.

“Los atacantes compran espacios publicitarios, y si un usuario ve este anuncio y accede a él, es redirigido a recursos maliciosos. Esta táctica de ataque es habitual. La nueva ola de esta campaña involucra una red de distribución significativamente ampliada y la introducción de un nuevo escenario de ataque que alcanza a más víctimas. Actualmente, los usuarios pueden ser atraídos por un CAPTCHA falso o un mensaje de error de página de Chrome, convirtiéndose en víctimas de un malware de robo de datos con nuevas funcionalidades. Tanto los usuarios corporativos como los individuales deben ser cautelosos y pensar antes de seguir este tipo indicaciones sospechosas”, apunta Vasily Kolesnikov, experto en seguridad de Kaspersky.