Casi el 90 por ciento de empresas víctimas de ransomware pagarían el rescate si volvieran a ser atacadas

Los directivos del 88 por ciento de organizaciones que ya han sido atacadas por ransomware optarían por pagar un rescate si se enfrentaran a otro ataque. De las empresas que aún no han sido víctimas, solo el 67 por ciento estaría dispuesto a pagar, pero no de forma inmediata.

El nuevo informe de Kaspersky, "Cómo perciben los ejecutivos de las empresas la amenaza del ransomware", revela que, los ejecutivos perciben el pago del rescate como una forma fiable de abordar el problema. El ransomware sigue siendo una amenaza importante, ya que dos tercios (64%) de las empresas han sido víctimas de un ataque.

‘Ransomware’ se ha convertido en una palabra de moda en el mundo corporativo. Grandes ataques a empresas aparecen en los titulares semana tras semana y el número de ataques que emplean ransomware casi se duplicó en 2021. Estas estadísticas plantean la cuestión de cómo reaccionan las empresas en caso de ataque y cuál es su actitud respecto al pago de rescates a los delincuentes que están detrás.

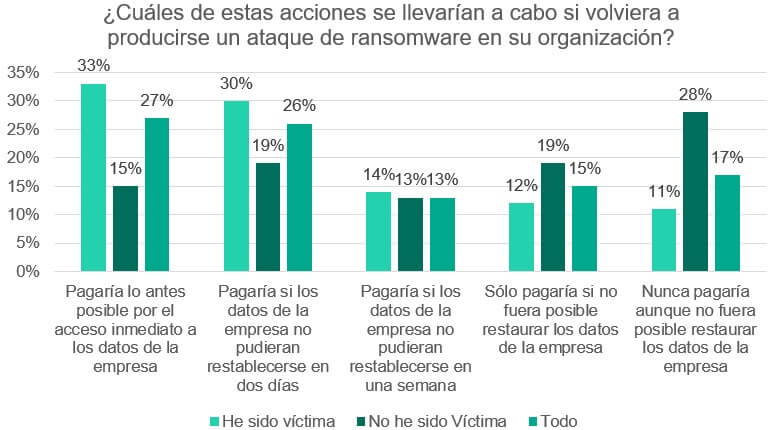

Según el informe, si una organización ha sido víctima de ransomware en el pasado, es más probable que pague un rescate que en caso de un nuevo ataque (88%). Estas empresas también son más proclives a pagar lo antes posible para obtener un acceso inmediato a sus datos (el 33% de las empresas atacadas anteriormente frente al 15% de las empresas que nunca han sido víctimas), o a pagar después de sólo un par de días de intentos infructuosos de descifrado (el 30% frente al 19%).

Además, aquellos que han pagado anteriormente un rescate parece creer que esta es la forma más eficaz de recuperar sus datos, con un 97% de ellos dispuestos a hacerlo de nuevo. Esta disposición a pagar por parte de las empresas podría atribuirse a la falta de conocimiento sobre cómo responder a este tipo de amenazas o al tiempo que se tarda en restaurar los datos, ya que las empresas pueden perder más dinero esperando a que se solucione el problema que pagando el rescate.

El ransomware sigue siendo una amenaza real para la ciberseguridad. Dos tercios (64%) de las empresas confirman haber sufrido este tipo de incidentes y el 66% prevé que en algún momento pueda producirse este ataque en su negocio, considerándolo más probable que otros tipos de ataques comunes, como el DDoS, la cadena de suministro, el APT, la criptominería o el ciberespionaje.

"El ransomware se ha convertido en una grave amenaza para las empresas, con la aparición periódica de nuevas versiones y el uso de grupos APT en ataques avanzados. Incluso una infección accidental puede causar problemas a una empresa. Como se trata de la continuidad del negocio, los ejecutivos se ven obligados a tomar decisiones difíciles sobre el pago del rescate. Sin embargo, nunca se recomienda dar dinero a los delincuentes, ya que esto no garantiza la devolución de los datos cifrados y anima a estos ciberdelincuentes a volver a hacerlo. En Kaspersky, estamos trabajando duro para ayudar a la comunidad empresarial a evitar estos desenlaces. Es importante que las organizaciones sigan los principios básicos de seguridad y busquen soluciones de seguridad fiables para minimizar el riesgo de un incidente de ransomware. En el Día contra el Ransomware, es importante recordar estas prácticas", afirma Sergey Martsynkyan, vicepresidente de marketing de productos corporativos de Kaspersky.

Tendencias Ransomware 2022

Los expertos de Kaspersky están siempre atentos a las actividades de los grupos de ransomware y, con motivo del Día contra el Ransomware, también han compartido las nuevas tendencias de ransomware detectadas en 2022.

• La primera tendencia a destacar es el uso de las ventajas de las funcionalidades multiplataforma por parte de los grupos de ransomware. Hoy en día, su objetivo es dañar al mayor número posible de sistemas con el mismo malware escribiendo un código que pueda ejecutarse en varios sistemas operativos a la vez.

• Además, a lo largo de finales de 2021 y principios de 2022, los grupos de ransomware han continuado los ataques para facilitar sus procesos comerciales, incluyendo el cambio de marca constante para desviar la atención de las autoridades y la actualización de las herramientas de exfiltración. Algunos grupos desarrollaron e implementaron conjuntos de herramientas completos que se parecían a los de empresas de software benignas.

• La tercera tendencia que los expertos de Kaspersky han observado es el resultado de la situación geopolítica, en referencia al conflicto en Ucrania, que ha tenido un fuerte impacto en el panorama del ransomware. Aunque este tipo de ataques suele asociarse a actores de amenazas persistentes avanzadas (APT), Kaspersky detectó algunas actividades importantes en foros de ciberdelincuencia y acciones de grupos de ransomware en respuesta a la situación. Poco después de que comenzara el conflicto, los grupos de ransomware tomaron partido, lo que llevó a que algunos de esos grupos realizaran ataques por motivos políticos en apoyo de Rusia o Ucrania.

"Si el año pasado decíamos que el ransomware estaba floreciendo, este año está en pleno apogeo. Aunque los principales grupos de ransomware del año pasado se vieron obligados a abandonar, han aparecido nuevos actores con técnicas nunca vistas", comenta Dmitry Galov, investigador de seguridad senior del equipo de investigación y análisis global de Kaspersky. "Sin embargo, a medida que las amenazas de ransomware evolucionan y se expanden, tanto tecnológica como geográficamente, se vuelven más predecibles, lo que nos ayuda a detectarlas y defenderlas mejor”.